Cybersecurity & cyberwarfare on Nostr: Infostealer: Quando un clic sbagliato ti fa vendere la Sicurezza Nazionale USA per ...

Infostealer: Quando un clic sbagliato ti fa vendere la Sicurezza Nazionale USA per soli 10 dollari!

Miliardi di dollari, tecnologie avanzate e i più rigidi protocolli di sicurezza: niente di tutto questo ha protetto le strutture militari e le aziende di difesa americane dai più comuni reati informatici.

Lo Studio Hudson Rock mostra che decine di dipendenti di importanti appaltatori della difesa, tra cui Lockheed Martin e Boeing così come il personale dell’esercito e della marina degli Stati Uniti, sono stati infettati dagli infostealer. Credenziali, sessioni VPN, e-mail e persino l’accesso a sistemi di approvvigionamento chiusi sono ora nelle mani dei criminali informatici.

Basta un download accidentale di un file infetto sul tuo computer: un keygenerator di un gioco, un programma hackerato o un documento PDF trojanizzato è sufficente per installare un infostealer. Una volta installato, il malware raccoglie di tutto, dalle password alla cronologia del browser, fino ai file dal computer di lavoro. E poi i dati vengono venduti sul darknet. Il prezzo medio per l’accesso completo al computer di lavoro di un dipendente di un’azienda militare con dati sensibili è di soli 10 dollari.

Questo tipo di attacco si è dimostrato estremamente efficace. Secondo i dati raccolti negli ultimi anni sono stati infettati più di 30 milioni di computer. Di questi, circa il 20% conteneva account aziendali, tra cui quelli di società che collaborano con la sicurezza nazionale degli Stati Uniti.

Particolarmente pericolosi sono i cookie di sessione attivi, che consentono ai criminali di accedere istantaneamente a sistemi protetti senza dover immettere dati di accesso e password. Nemmeno l’autenticazione a più fattori (MFA) sarà utile se un aggressore riesce ad accedere alla sessione attiva di un utente.

L’esempio di Honeywell mostra la portata del problema. Dal 2024, sono stati rubati 56 account aziendali a 398 dipendenti dell’azienda, tra cui l’accesso ai sistemi interni SAP, Bitbucket e SharePoint. Inoltre, sono trapelati gli accessi a servizi di terze parti: Microsoft, Cisco e SAP.

Ma la vera minaccia va ben oltre l’ambito del business privato. Tra le vittime c’erano membri della Marina Militare statunitense il cui accesso ai sistemi Citrix, OWA, Confluence e perfino alle piattaforme di addestramento militare era finito nelle mani degli aggressori. Ciò apre la porta ad attacchi contro installazioni militari critiche. Gli esperti sottolineano che se tali dati dovessero finire nelle mani di paesi ostili, le informazioni ottenute potrebbero essere utilizzate per penetrare in profondità nelle infrastrutture militari.

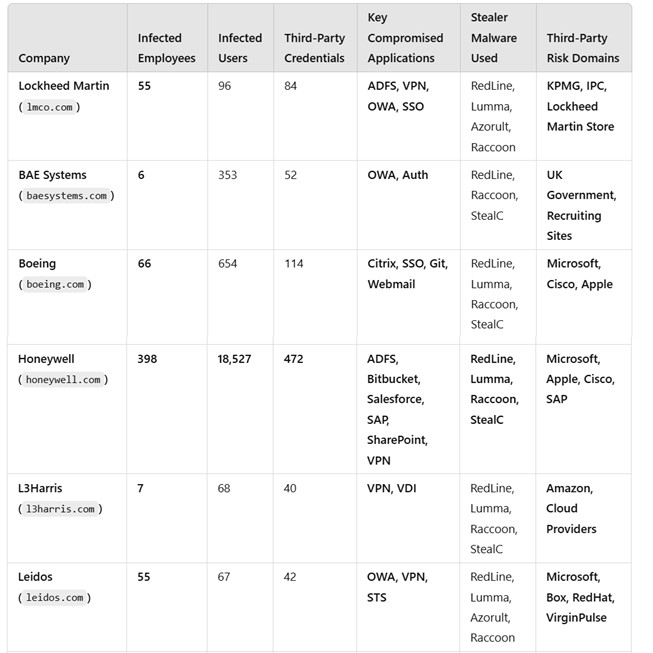

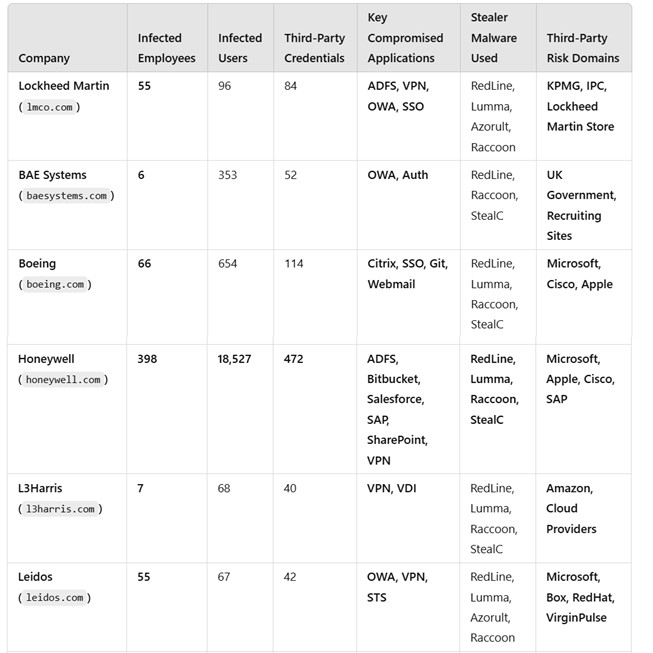

Elenco delle aziende i cui dipendenti sono rimasti vittime di infostealer (Hudson Rock)

Le principali misure di protezione includono:

Divieto di utilizzare dispositivi personali per lavoro: molte infezioni si verificano tramite computer utilizzati sia per attività personali che lavorative;

Rigorosa politica di download del software: utilizzare solo software con licenza;

Autenticazione multilivello con monitoraggio continuo della sessione: se i cookie di sessione vengono rubati, devono essere prontamente cancellati;

Monitorare costantemente le fughe di dati nel darknet: le aziende devono monitorare le fughe di dati dei propri dipendenti.

Hudson Rock ammette che Infostealer non è più solo uno strumento di hacking criminale, ma una minaccia per la sicurezza nazionale. Anche le aziende e le organizzazioni che mantengono rigidi standard di sicurezza informatica diventano vittime a causa delle vulnerabilità dei loro appaltatori e partner. La questione non è se le perdite possano essere prevenute, ma quanto velocemente possano essere individuate e neutralizzate.

L'articolo Infostealer: Quando un clic sbagliato ti fa vendere la Sicurezza Nazionale USA per soli 10 dollari! proviene da il blog della sicurezza informatica.

Miliardi di dollari, tecnologie avanzate e i più rigidi protocolli di sicurezza: niente di tutto questo ha protetto le strutture militari e le aziende di difesa americane dai più comuni reati informatici.

Lo Studio Hudson Rock mostra che decine di dipendenti di importanti appaltatori della difesa, tra cui Lockheed Martin e Boeing così come il personale dell’esercito e della marina degli Stati Uniti, sono stati infettati dagli infostealer. Credenziali, sessioni VPN, e-mail e persino l’accesso a sistemi di approvvigionamento chiusi sono ora nelle mani dei criminali informatici.

Basta un download accidentale di un file infetto sul tuo computer: un keygenerator di un gioco, un programma hackerato o un documento PDF trojanizzato è sufficente per installare un infostealer. Una volta installato, il malware raccoglie di tutto, dalle password alla cronologia del browser, fino ai file dal computer di lavoro. E poi i dati vengono venduti sul darknet. Il prezzo medio per l’accesso completo al computer di lavoro di un dipendente di un’azienda militare con dati sensibili è di soli 10 dollari.

Questo tipo di attacco si è dimostrato estremamente efficace. Secondo i dati raccolti negli ultimi anni sono stati infettati più di 30 milioni di computer. Di questi, circa il 20% conteneva account aziendali, tra cui quelli di società che collaborano con la sicurezza nazionale degli Stati Uniti.

Particolarmente pericolosi sono i cookie di sessione attivi, che consentono ai criminali di accedere istantaneamente a sistemi protetti senza dover immettere dati di accesso e password. Nemmeno l’autenticazione a più fattori (MFA) sarà utile se un aggressore riesce ad accedere alla sessione attiva di un utente.

L’esempio di Honeywell mostra la portata del problema. Dal 2024, sono stati rubati 56 account aziendali a 398 dipendenti dell’azienda, tra cui l’accesso ai sistemi interni SAP, Bitbucket e SharePoint. Inoltre, sono trapelati gli accessi a servizi di terze parti: Microsoft, Cisco e SAP.

Ma la vera minaccia va ben oltre l’ambito del business privato. Tra le vittime c’erano membri della Marina Militare statunitense il cui accesso ai sistemi Citrix, OWA, Confluence e perfino alle piattaforme di addestramento militare era finito nelle mani degli aggressori. Ciò apre la porta ad attacchi contro installazioni militari critiche. Gli esperti sottolineano che se tali dati dovessero finire nelle mani di paesi ostili, le informazioni ottenute potrebbero essere utilizzate per penetrare in profondità nelle infrastrutture militari.

Elenco delle aziende i cui dipendenti sono rimasti vittime di infostealer (Hudson Rock)

Le principali misure di protezione includono:

Divieto di utilizzare dispositivi personali per lavoro: molte infezioni si verificano tramite computer utilizzati sia per attività personali che lavorative;

Rigorosa politica di download del software: utilizzare solo software con licenza;

Autenticazione multilivello con monitoraggio continuo della sessione: se i cookie di sessione vengono rubati, devono essere prontamente cancellati;

Monitorare costantemente le fughe di dati nel darknet: le aziende devono monitorare le fughe di dati dei propri dipendenti.

Hudson Rock ammette che Infostealer non è più solo uno strumento di hacking criminale, ma una minaccia per la sicurezza nazionale. Anche le aziende e le organizzazioni che mantengono rigidi standard di sicurezza informatica diventano vittime a causa delle vulnerabilità dei loro appaltatori e partner. La questione non è se le perdite possano essere prevenute, ma quanto velocemente possano essere individuate e neutralizzate.

L'articolo Infostealer: Quando un clic sbagliato ti fa vendere la Sicurezza Nazionale USA per soli 10 dollari! proviene da il blog della sicurezza informatica.